Como se proteger contra fraudes relacionadas ao apagão cibernético

Criminosos viram na pane causada pela falha da CrowdStrike uma uma oportunidade de explorar clientes

Nas horas após a empresa americana de cibersegurança CrowdStrike implantar uma atualização de software defeituosa que causou o apagão cibernético, paralisando negócios e serviços críticos em todo o mundo, golpistas aproveitaram a situação.

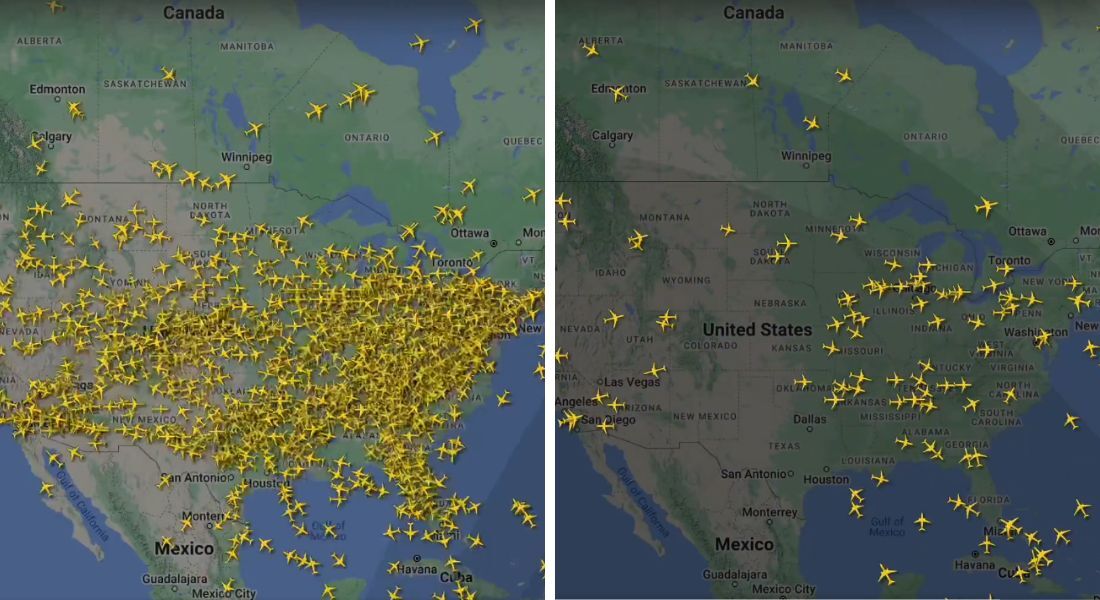

Agências governamentais e empresas alertaram que o pânico causado pela falha da CrowdStrike na sexta-feira deu aos cibercriminosos uma oportunidade de explorar clientes que estão tentando remarcar voos, acessar informações bancárias ou resolver os problemas de tecnologia que paralisaram seus serviços.

Aqui estão algumas maneiras de se proteger contra esquemas fraudulentos.

Golpistas veem uma oportunidade

A CrowdStrike fornece cibersegurança para cerca de 70% das empresas do ranking Fortune 100, então a falha levou a panes generalizadas que paralisaram aviões, incapacitaram negócios, interromperam sistemas de emergência 911 e atrasaram transações bancárias.

Criminosos cibernéticos estão usando a confusão causada pelo apação cibernético para realizar uma série de golpes, incluindo tentativas de phishing, disse a Agência de Cibersegurança e Infraestrutura dos Estados Unidos. O Centro Nacional de Segurança Cibernética do Reino Unido emitiu um comunicado semelhante, observando que já foi observado um “aumento no phishing referente a essa falha”.

Um exemplo é a tentativa dos golpistas de obter seu dinheiro imediatamente oferecendo um produto como uma passagem aérea falsa. Mas eles também podem estar atrás de dados pessoais identificáveis que permitam acessar suas finanças no futuro.

Leia também

• Companhias aéreas retomam gradualmente os serviços após apagão cibernético

• Apagão cibernético afetou 8,5 milhões de computadores da Microsoft

• Criminosos usam apagão cibernético para aplicar golpes e coletar dados

Quais indústrias estão sendo alvo?

Como aviões paralisados fizeram com que clientes frustrados tentassem remarcar seus voos, o setor de viagens tem sido particularmente visado por golpistas, disse Anton Dahbura, diretor executivo do Instituto de Segurança da Informação da Universidade Johns Hopkins.

Por exemplo: contas suspeitas nas redes sociais com menos de cinco seguidores têm se passado por funcionários de suporte das companhias aéreas. As contas respondem nas redes sociais a clientes que estão buscando assistência das companhias aéreas depois que seus voos foram atrasados ou cancelados.

Uma dessas contas, que posta sob o nome @EasyJetHlpdek, entrou na plataforma X este mês e começou a responder aos viajantes na sexta-feira, dia em que ocorreu o apagão.

“Por favor, façam algo sobre todas essas contas falsas da @Delta”, postou um usuário de redes sociais. “Elas estão tornando um problema técnico pior ao tentar redirecionar clientes para DMs fraudulentas.”

Algumas companhias aéreas reconheceram as tentativas de phishing.

A JetBlue, em resposta a um post no X sobre contas fraudulentas, escreveu que a empresa estava “ciente das contas que se passam por nós e as reporta conforme as vemos, esperando que o Twitter as derrube.”

A indústria de cibersegurança também parece estar sendo alvo de golpes.

A CrowdStrike disse em seu blog que estava ciente de grupos se passando por suporte da própria empresa. Esses grupos enviam arquivos para os usuários baixarem com a promessa de que, uma vez abertos, resolverão a falha. Em vez disso, os arquivos contêm malware.

Como os efeitos da falha foram tão generalizados, poucas indústrias estão seguras.

— Pode ser praticamente qualquer coisa, infelizmente. Pode ser qualquer coisa, qualquer um, a qualquer momento — disse Dahbura.

Veja como reconhecer o golpe

Os golpistas geralmente pedem informações que uma empresa verificada já sabe sobre você, ou detalhes que ela não precisa de forma alguma, explica Dahbura.

Nas redes sociais, a conta verificada X da Delta pediu aos clientes com problemas em seus voos para enviar uma mensagem à conta da empresa com seu nome completo, número de confirmação, cidades de viagem e datas de viagem.

Essas informações são menos sensíveis do que pedir a data de nascimento de alguém, endereço residencial ou número de segurança social, que uma conta fraudulenta pode buscar.

Gramática e ortografia ruins nas redes sociais, em mensagens de texto e e-mails também podem ser um sinal de uma conta fraudulenta. Além disso, verifique a localização de onde a chamada telefônica ou mensagem se origina, mas tenha em mente que também é frequentemente difícil reconhecer impostores.

— Eles se tornaram incrivelmente astutos — acrescentou o diretor executivo do Instituto de Segurança da Informação da Universidade Johns Hopkins.

Não ceda a impulsos de soluções rápidas

Pense duas vezes antes de fornecer suas informações pessoais por telefone e olhe atentamente para um link antes de fornecer informações de cartão de crédito para uma compra on-line.

Durante um apagão na escala causada pela falha da CrowdStrike, os clientes podem se sentir desesperados, o que, por sua vez, pode alimentar a demanda por uma solução rápida.

Embora possa levar mais tempo para uma resposta de uma empresa verificada, Dahbura disse que é melhor gastar o tempo extra do que arriscar em uma oferta de ajuda possivelmente falsa.

— Há um equilíbrio entre ser cuidadoso e ser paranoico — alerta.